百科全書

百科全書

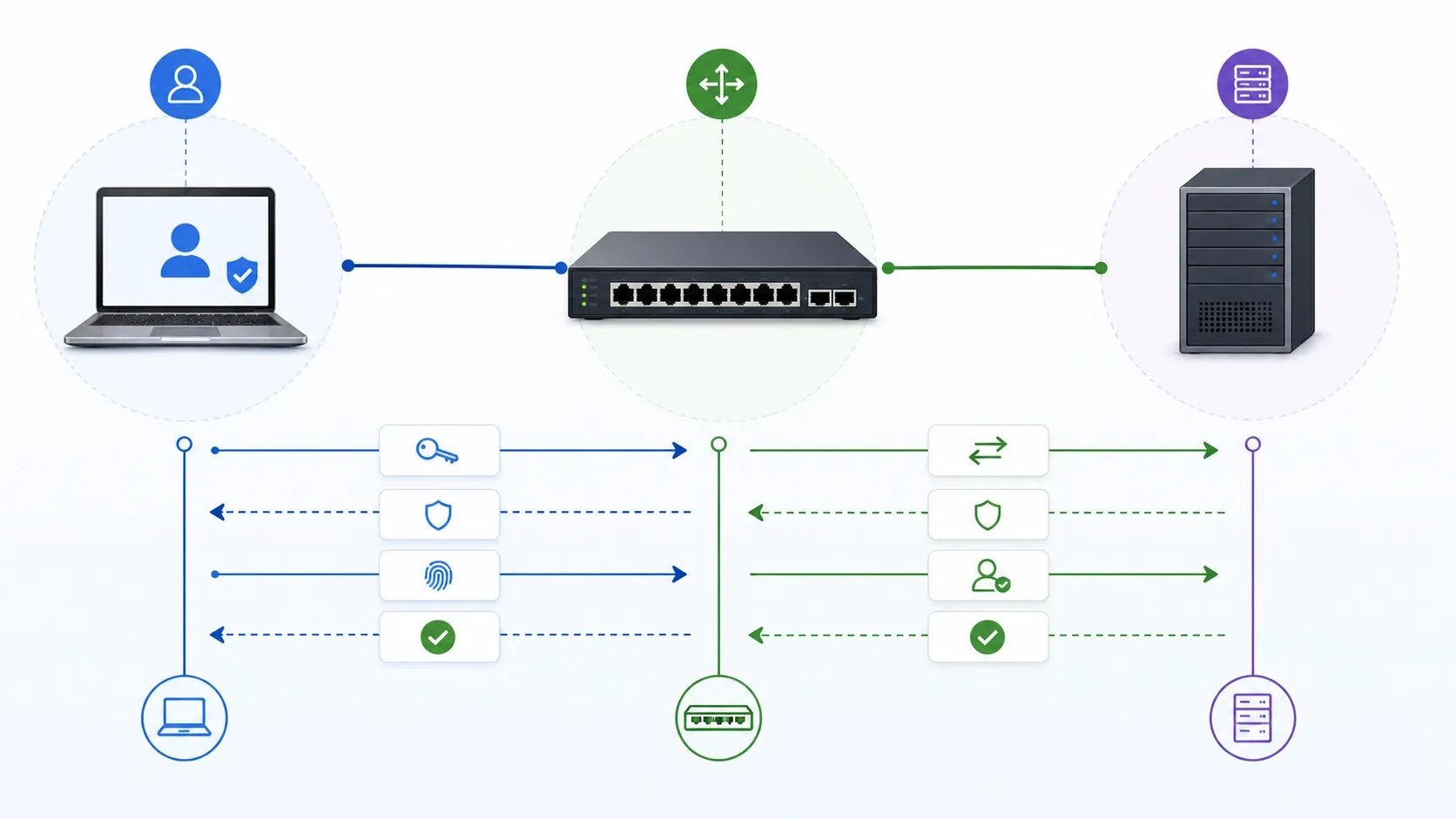

802.1X 基於連接埠的網路存取控制,是一种在使用者或設備使用有線或無線網路之前先进行身分認證的網路安全方法。在有線區域網路中,它通常部署在乙太網路交換器連接埠上。當設備接入連接埠后,交換器不會马上放行正常網路存取,而是要求該設備先完成認證流程。認證成功后,連接埠會按照分配的策略開放;如果認證失败,連接埠可能继续保持阻断狀態,或被放入受限制的網路區域。

802.1X 的目的,是讓網路接入從“插上就能用”變成“透過验證后才能用”。如果没有存取控制,任何設備只要接入可用的牆面網路埠、辦公桌連接埠、機柜交換器連接埠或無線存取點,就可能存取內部網路資源。這會给辦公室、園區、工厂、公共設施、酒店、醫院、交通车站,以及其他實體連接埠或無線網路容易被多人接触的場所带来安全風險。

802.1X 廣泛用于企業區域網路、園區網路、無線網路、IP 電話網路、資料中心、工業網路、公共基础設施和安全級別較高的場所。它可以帮助組織確認“谁”或“什么設備”正在接入網路,為其分配正確的網路策略,减少未授權存取,并提升網路分段能力。在現代網路設計中,802.1X 通常會與 RADIUS、憑證、VLAN 分配、終端画像、監控和安全策略執行一起,构成更完整的接入控制體系。

802.1X 基於連接埠的網路存取控制,是一种在終端接入網路的位置執行身分認證的框架。這個連接埠可以是有線網路中的實體乙太網路交換器連接埠,也可以是無線網路中的邏輯接入點關聯。无论場景如何,核心思路都相同:終端在正常通信之前,必须先證明自己的身分。

它的核心含义是網路准入控制。交換器連接埠或無線存取點不再只是一個简单開放的连接入口,而是變成一個會檢查身分和策略的受控入口。對於需要防止未知筆記型電腦、非法設備、未管理設備或未授權使用者进入內部系統的組織来说,這一點尤其重要。

在實际部署中,802.1X 可以認證人員身分、設備身分,或者同時認證两者。它可以使用使用者名和密碼、數位憑證、機器憑證、域身分,或其他支持的認證方式。認證成功后,網路可以把終端分配到合適的 VLAN,應用存取規則,或只允許存取特定服務。

802.1X 將網路接入連接埠從被動连接點,轉變為主動執行安全檢查的入口。

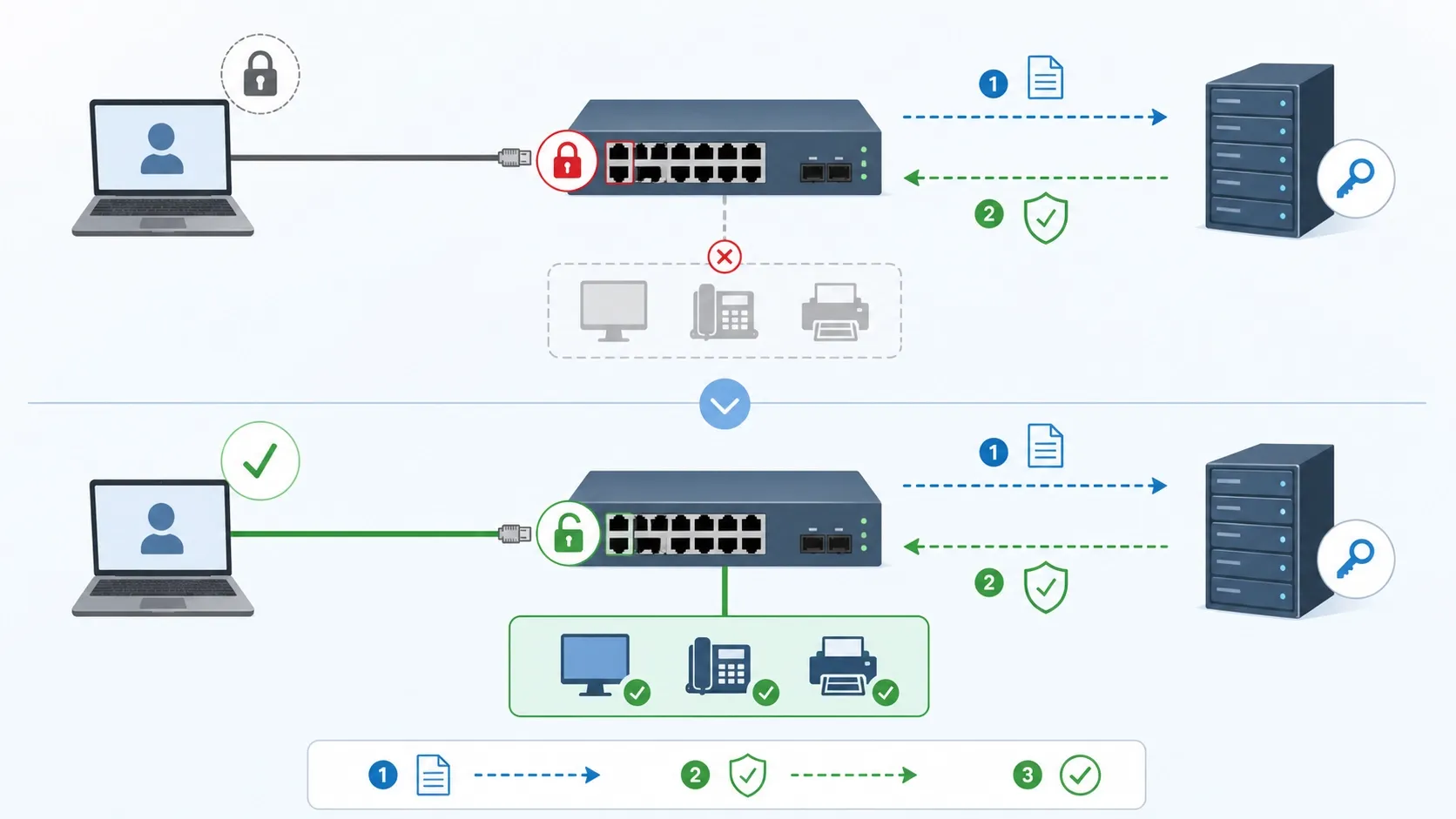

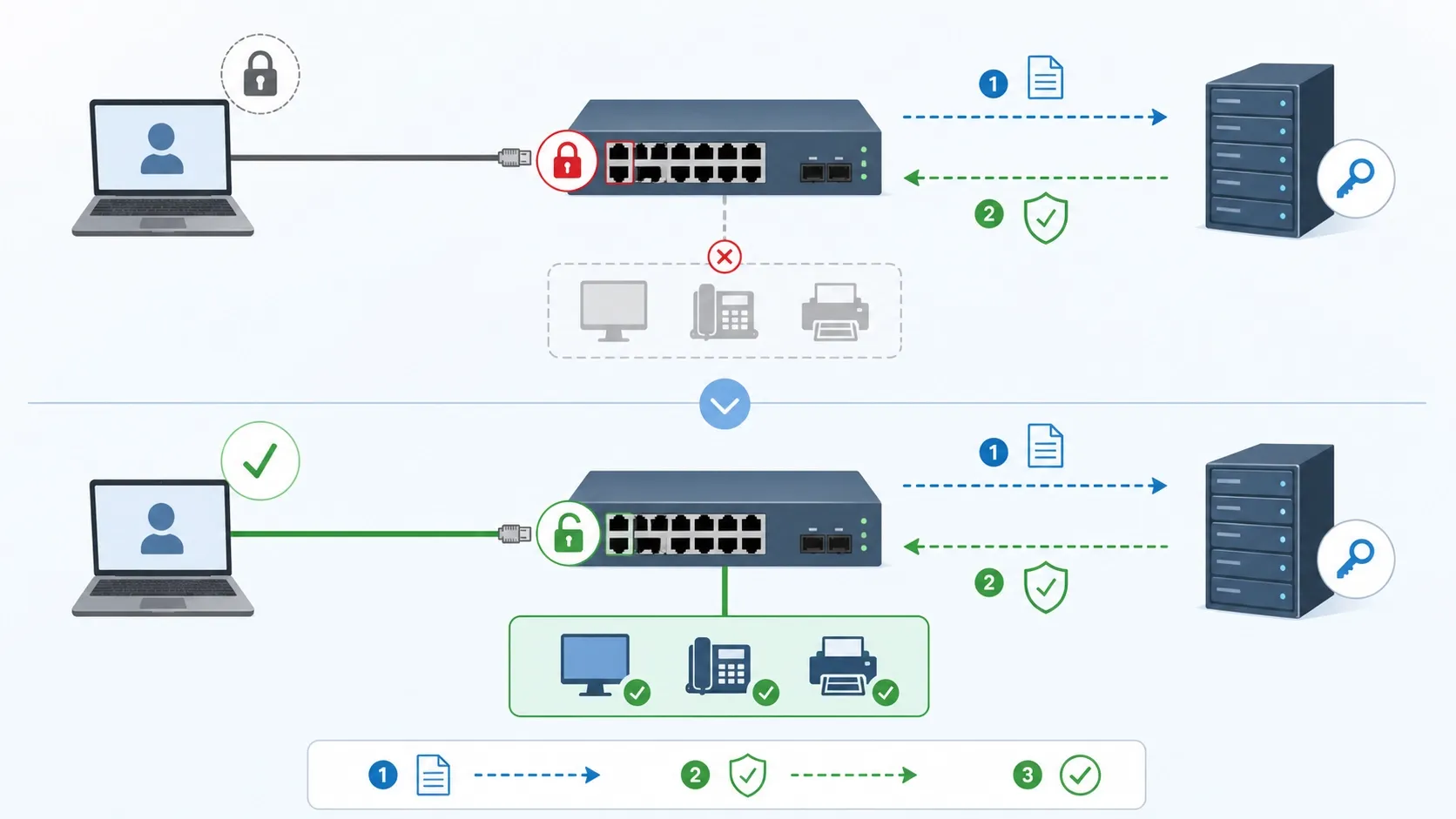

它被稱為基於連接埠的存取控制,是因為交換器連接埠就是策略執行點。接入的終端可以嘗試發送流量,但是否允許這些流量透過,由交換器决定。在認證完成之前,連接埠通常處于未授權狀態,只允許認證所需的有限流量透過。

一旦認證成功,交換器會改變連接埠狀態,并根據認證伺服器回傳的策略允許正常流量。這種方式很有价值,因為它在網路邊緣就阻止了未授權接入。與其等流量进入網路深處再依靠防火牆拦截,802.1X 在最初的连接點就控制存取。

這種設計既适合使用者接入網路,也适合設備接入網路。它可以保護辦公桌、會議室、教室、公共區域、設備間、現場機柜、工業控制室,以及其他提供乙太網路连接的地點。

802.1X 的主要用途之一,是防止未授權設備加入內部網路。在許多建筑中,乙太網路連接埠會分布在辦公室、會議室、走廊、教室、設備間以及面向公众的區域。如果這些連接埠完全開放,人員可能接入未管理設備,并嘗試存取內部系統。

802.1X 透過先进行身分認證来降低這種風險。如果設備或使用者无法提供有效憑證,網路可以拒絕存取,或把該连接放入受限制的環境。這對於擁有敏感資料、受监管业務、大量使用者或共用實體空間的組織尤其有价值。

這样做的结果,是組織能够更好地控制谁可以使用網路、哪些設備可以使用網路。能够接触到網線連接埠,不再等同于自動取得內部資源的邏輯存取權限。

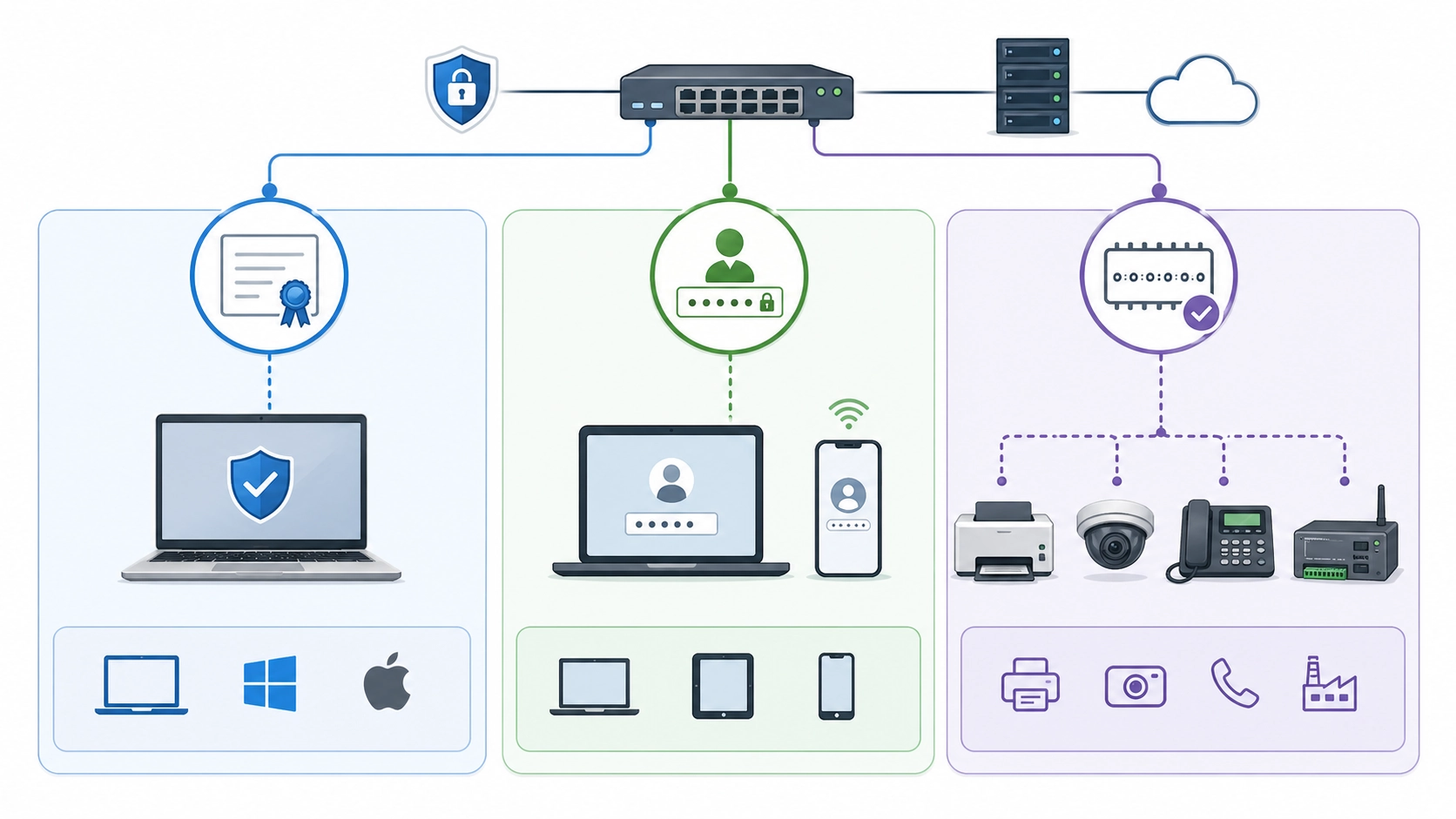

802.1X 也常用于根據身分應用網路策略。不同使用者和設備往往需要不同的存取權限。企業筆記型電腦、訪客設備、IP 電話、印表機、攝影機、管理員工作站和維護終端,不應預設取得完全相同的網路存取能力。

透過先認證終端,網路可以做出更智能的存取决策。可信員工設備可以进入內部資料 VLAN,訪客可以进入訪客 VLAN,電話可以进入語音 VLAN,認證失败的設備可以进入修复 VLAN,或被完全拒絕存取。

這種基於身分的方式,帮助組織擺脫静態的“每個連接埠固定用途”假設,转向更灵活、更以策略為中心的網路接入管理。

申请端是请求網路存取的終端。它可以是筆記型電腦電脑、桌上型電脑、平板電脑、IP 電話、無線客户端、工業終端、攝影機、閘道器,或其他網路設備。申请端需要運行能够參與 802.1X 認證流程的軟體或韌體。

在使用者設備上,申请端功能通常內置在作業系統中。在受管理設備上,它可能使用憑證或预置憑證。在一些專用終端上,是否支持 802.1X 取决于設備韌體和設定選項。如果設備不支持 802.1X,可以考虑 MAC Authentication Bypass 等替代方式,但這種方式的安全性弱于完整的 802.1X 認證。

申请端的作用,是提供身分信息,并按照網路要求完成認證交換。

認證器是控制連接埠存取的網路設備。在有線網路中,它通常是乙太網路交換器;在無線網路中,它通常是無線存取點或無線控制器。認證器充當終端與網路之間的門禁。

認證器通常不自己验證身分,而是在申请端和認證伺服器之間轉送認證訊息。在認證成功之前,認證器會阻断普通业務流量,只允許認證交換所需的通信透過。

這個角色非常關鍵,因為認證器负責執行存取结果。它决定連接埠是否開放、是否阻断、是否應用策略,或者是否把終端放入受限制網路。

認證伺服器负責验證身分并回傳存取决策。在多數企業部署中,它通常是 RADIUS 伺服器。伺服器會檢查憑證、憑證、機器身分、目录成員關系、設備記錄或其他策略条件。

如果認證成功,伺服器會向認證器發送接受响應。它還可以同時下發策略指令,例如 VLAN 分配、存取控制属性或會話參數。如果認證失败,伺服器會發送拒絕响應,或根據設定触發回退策略。

將决策集中在認證伺服器上,可以讓 802.1X 更容易在大量交換器、接入點、使用者和設備之間統一管理。

流程從終端连接到啟用 802.1X 的連接埠開始。在有線網路中,這通常意味着把網線插入交換器連接埠。在無線網路中,則可能意味着接入一個安全 SSID。在這個阶段,終端還没有完整的網路存取權限。

交換器或接入點會將连接保持在受控狀態。它可能只允許認證流量透過,同時阻断普通資料流量。這样可以確保未经验證的終端不能立即與內部伺服器、應用程式或其他設備通信。

這種初始狀態是 802.1X 的主要安全優勢之一。網路會把新连接视為不可信,直到認證结果證明它可以被信任。

終端连接后,申请端與認證器開始認證交換。在乙太網路網路中,該交換使用 EAP over LAN,通常稱為 EAPOL。申请端把身分和認證信息發送给交換器,交換器再透過 RADIUS 轉送给認證伺服器。

具体認證方式取决于設定的 EAP 類型。有些環境使用基於憑證的方法,有些環境使用基於密碼或隧道的認證方法。關鍵點在于,終端必须提供可接受的身分證明,網路才會授予存取權限。

在這一阶段,交換器充當中继與執行點。只有認證伺服器回傳肯定结果后,它才會為普通流量開放連接埠。

RADIUS 伺服器會评估認證请求。它可能檢查使用者目录、設備憑證、機器帳戶、身分資料庫、組策略、時間条件、設備類型或其他策略規則。伺服器會判断該終端是否可信,以及它應該取得什么存取範圍。

如果请求被批准,伺服器會發送 access-accept 訊息。如果请求被拒絕,則發送 access-reject 訊息。在某些情况下,伺服器還會回傳 VLAN 分配、可下载存取控制列表、會話超時、重新認證行為或其他策略設定。

這種决策機制讓存取控制既集中又灵活。管理員可以在認證伺服器上更新策略,而不必手動設定每一個交換器連接埠。

如果認證成功,交換器會授權連接埠,并根據分配的策略允許正常網路流量。終端随后可以與被允許的資源通信。如果認證失败,交換器可能继续阻断連接埠,把設備放入訪客 VLAN,移入修复網路,或應用其他受限制策略。

這一步把認證结果转化為實际執行。終端并不是理论上透過或失败,而是連接埠行為會根據结果改變。這正是 802.1X 作為網路存取控制方法的實际有效之處。

在設計良好的部署中,這個過程會自動且快速地完成,讓合法使用者和設備几乎不需要人工干预即可接入,而未授權設備會被阻断或限制。

802.1X 透過把身分验證與連接埠級執行结合起来,讓網路只在策略允許后才授予存取權限。

基於憑證的認證是受管理設備常用的強認證方法。終端會出示由可信憑證颁發機构簽發的數位憑證。認證伺服器验證該憑證,并判断設備是否可以接入網路。

這種方法很有价值,因為與密碼相比,憑證更難被猜測或随意共用。它可以帮助確認設備確實由組織管理。基於憑證的認證常见于需要強設備身分的環境,例如企業網路、政府設施、醫療系統、教育網路和安全工業站點。

主要挑战在于憑證生命周期管理。憑證需要被簽發、续期、吊销、保護和監控。如果憑證管理較弱,802.1X 環境就會變得難以維護。

一些 802.1X 部署使用基於密碼或使用者身分的認證。在這種模式中,使用者使用企業憑證認證,通常與目录服務關聯。這适合筆記型電腦、桌上型機,或使用者身分比設備身分更重要的環境。

對許多組織来说,基於密碼的方法更容易理解,但它依赖強憑證安全。弱密碼、共用帳戶、钓鱼攻击或不良使用者习惯都會降低保護效果。因此,安全的 EAP 方法和正確的身分策略非常重要。

在更成熟的部署中,組織通常會把設備憑證和使用者身分结合起来,同時评估設備和人員。

MAC Authentication Bypass 通常简称 MAB,用于不支持完整 802.1X 申请端功能的設備。交換器會把終端的 MAC 地址作為身分信号,并在策略資料庫中进行檢查。這種方式常用于印表機、攝影機、舊設備、工業設備或專用終端。

MAB 對相容性有帮助,但它比基於憑證的 802.1X 更弱,因為 MAC 地址可以被伪造。因此,MAB 應谨慎使用,并配合受限 VLAN、設備画像、存取控制列表和監控。

在實际部署中,MAB 往往是在理想安全性與現實設備相容性之間取得平衡的過渡方式。

動態 VLAN 分配是 802.1X 非常實用的功能之一。認證完成后,RADIUS 伺服器可以告诉交換器應該把終端分配到哪個 VLAN。這样,即使不同設備或使用者连接到相似的實體連接埠,也能取得不同的網路分段。

例如,員工筆記型電腦可以被分配到內部資料 VLAN,訪客設備进入訪客 VLAN,IP 電話进入語音 VLAN,攝影機进入视频 VLAN,未知設備进入受限 VLAN。這讓網路存取更加灵活,也减少了逐連接埠手動設定 VLAN 的需求。

動態 VLAN 分配尤其适合使用者數量多、共用座位多、移動辦公終端多、終端類型混合或設備经常移動的環境。

認證回答的是終端是否允許连接的問题;授權回答的是終端连接后可以存取什么資源的問题。802.1X 可以透過 VLAN、存取控制列表、安全組、可下载策略和網路分段来支持授權。

這一點很重要,因為不同設備需要不同存取範圍。訪客筆記型電腦不應存取內部伺服器。印表機不需要存取敏感資料庫。語音設備可能只需要存取呼叫控制服務。維護設備可能只需要臨時存取受限的管理網路。

良好的 802.1X 設計,會把認證與最小權限存取结合起来。終端取得完成自身功能所需的连接能力,但不會取得不必要的網路存取範圍。

企業有線區域網路安全是 802.1X 最常见的用途之一。大型組織在辦公室、會議室、大廳、教室、設備間和共用辦公區域中通常有大量交換器連接埠。如果没有認證,任何可用連接埠都可能成為进入內部網路的入口。

802.1X 透過在授權存取前要求身分验證来保護這些連接埠。它還允許網路團隊根據使用者角色、設備類型、部門或合規要求應用不同存取策略。

因此,802.1X 是在網路實體邊緣降低未授權存取風險的實用工具。

802.1X 也透過 WPA-Enterprise 安全機制廣泛用于企業 Wi-Fi。與共用一個通用 Wi-Fi 密碼不同,使用者或設備會透過基於身分的流程进行認證。這在專业環境中更安全,也更容易管理。

如果員工離職,可以禁用該帳戶或憑證,而不必為所有人更换共用密碼。如果不同使用者組需要不同存取權限,策略也可以動態應用。因此,802.1X 特別适用于辦公室、園區、醫院、酒店、政府建筑和大型公共設施。

在無線網路中,802.1X 比简单的预共用密钥接入提供了更強的身分控制。

802.1X 還可以保護承载 IP 電話、SIP 終端、攝影機、門禁設備、閘道器和其他连接設備的網路。這些設備可能分布在許多地點,并透過接入交換器或 PoE 連接埠连接。

透過使用 802.1X 或经過严格控制的回退方法,管理員可以確保已批准設備取得正確的 VLAN 和存取策略,而未知設備被阻断或限制。這有助于保護語音、视频、安全和維運網路免受未管理接入影响。

在通信和設施網路中,這一點非常重要,因為終端安全和網路存取控制會直接影响服務可靠性。

企業辦公室和園區使用 802.1X 来管理員工設備、訪客接入、會議室連接埠、共用座位、無線存取和受管理終端。在這些環境中,許多使用者會在不同位置之間移動,静態連接埠假設并不可靠。

借助 802.1X,存取權限可以跟随使用者或設備身分,而不是只绑定實體連接埠。這支持灵活辦公、座位共用、多樓宇園區和集中存取管理,也有助于降低訪客或未授權設備使用內部網路連接埠的風險。

對大型組織来说,802.1X 會成為日常網路治理的一部分。

学校、大学、醫院、圖书馆和公共設施通常同時存在員工設備、学生設備、訪客設備、醫療設備、自助終端、攝影機、電話和行政系統。這類網路既需要可存取性,也需要安全性。

802.1X 可以帮助把使用者和設備分離到合適的存取區域。員工設備可以取得內部存取,訪客設備可以取得僅互聯網存取,專用設備可以被限制到其真正需要的系統。這有助于降低安全風險,同時又不完全阻断網路使用。

在人員众多、終端類型复雜的環境中,基於身分的存取控制比開放網路連接埠安全得多。

工業現場和交通系統通常包含分布式網路設備,例如操作員工作站、通信終端、攝影機、传感器、控制器、閘道器、接入點和現場機柜。這些終端可能位于车間、隧道、站台、變電站、港口、機場或室外設施中。

802.1X 可以帮助確保只有经批准的設備连接到敏感網路分段。它還可以支持運营技術、語音通信、安全系統、維護存取和通用資料流量之間的分段。對於一些不支持 802.1X 的舊設備,可能需要受控例外和受限策略。

在這類環境中,802.1X 透過减少網路邊緣的非受控接入,同時支持網路安全和運行纪律。

802.1X 最直接的優勢,是更強的接入安全。網路會在允許普通流量之前验證身分。這降低了未知設備僅凭實體接触連接埠就连接到內部系統的風險。

在共用空間、公共區域、多租户建筑、園區和現場環境中,這尤其有价值,因為網路連接埠不一定总能受到實體保護。802.1X 為實體接入點增加了一层邏輯安全控制。

更強的接入安全可以帮助組織降低暴露面,并提升網路邊緣控制能力。

802.1X 透過讓不同終端取得不同網路策略来改善分段。這可以區分員工流量、訪客流量、語音流量、视频流量、管理流量和受限設備流量。分段可以限制不必要存取,并降低被攻陷或被誤用設備造成的影响。

结构清晰的分段網路更容易保護,也更容易疑難排解。設備可以按照用途和策略分組,而不是简单按照插在哪個連接埠分組。這對擁有大量終端類型的大型組織尤其有用。

透過把認證與分段结合,802.1X 支持更有结构、更安全的網路設計。

802.1X 通常與 RADIUS 等集中認證伺服器配合工作。這讓管理員可以在一個策略系統中定义存取規則,而不必手動管理每個交換器連接埠。對於擁有大量交換器、接入點、使用者和設備的大型網路来说,集中管理尤其有价值。

策略變更可以更一致地應用。使用者角色可以更新,憑證可以吊销,設備組可以被分配到不同 VLAN,異常設備可以进入修复網路。這提升了安全性,也提升了維運控制能力。

集中化策略管理,是 802.1X 持續成為企業接入網路關鍵功能的重要原因之一。

部署 802.1X 之前,組織應准備准確的設備资产清单。需要確認哪些設備支持 802.1X,哪些設備需要憑證,哪些設備需要使用者認證,哪些設備可能需要 MAB 或其他回退方法。

對印表機、攝影機、IP 電話、門禁設備、工業設備、閘道器和其他專用終端来说,资产清单尤其重要。如果這些設備被忽略,在啟用 802.1X 強制策略后,它们可能失去網路存取能力。

完整的资产清单可以降低部署風險,并帮助制定現實可執行的存取策略。

分阶段上線比一次性在所有位置啟用 802.1X 更安全。團隊可以從監控模式、測試連接埠、試點使用者組、低風險區域或特定設備類別開始。透過观察認證结果、修正策略錯誤,并確認合法設備取得正確存取權限,可以逐步降低風險。

試點成功后,部署範圍可以擴展到更多交換器、建筑、部門或網路。這種分阶段方式可以降低大範圍接入中断風險,也有助于網路團隊在全面強制執行前積累維運经验。

對關鍵網路来说,測試還應包括失败場景、憑證過期、RADIUS 不可用、回退行為和復原流程。

802.1X 應逐步部署并仔细验證,因為存取控制錯誤可能中断合法網路服務。

許多真實網路中都包含不支持 802.1X 的設備。這些設備可能包括舊印表機、攝影機、嵌入式設備、传感器、控制器、對讲終端或專用設備。將它们全部阻断并不現實,但允許它们无限制接入又存在風險。

組織應規劃受控替代方案,例如 MAB、静態登记、受限 VLAN、設備画像和严格存取規則。這些方法應被記錄和監控,避免例外變成隱藏的安全缺口。

目标是在支持必要設備的同時,限制較弱認證方式带来的風險。

802.1X 環境應持續監控。認證記錄可以显示成功登录、失败嘗試、未知設備、憑證問题、被拒絕使用者、錯誤 VLAN 分配和策略不匹配。這些記錄對疑難排解和安全監控都非常有价值。

重复認證失败可能说明憑證過期、申请端設定錯誤、存在未授權設備、使用者憑證異常或 RADIUS 策略問题。如果不查看記錄,這些問题可能很難診斷。

監控可以讓 802.1X 在部署之后持續保持可靠,而不僅僅是在初始設定阶段有效。

憑證和策略維護非常關鍵。憑證會過期,設備會更换,員工會離職,部門會調整,網路分段規則也會演进。如果這些變化没有被管理,合法設備可能認證失败,舊設備也可能保留過长時間的存取權限。

管理員應維護憑證生命周期、設備記錄、使用者組、VLAN 映射、例外列表和 RADIUS 策略。同時,也應定期檢查存取規則是否仍然符合當前业務和安全要求。

健康的 802.1X 部署,依赖持續的身分和策略卫生管理。

由于 802.1X 在網路邊緣控制存取,復原流程非常重要。團隊應知道如何排查被锁定的設備,如何在緊急維護中臨時绕過認證,如何在 RADIUS 伺服器不可用時復原服務,以及如何在憑證或策略失败后復原存取。

文档可以减少停機時間,并避免事件發生時出現混乱。它還帮助支持團隊在使用者或設備无法连接時保持一致响應。

存取控制只有在既安全又可管理時才有价值。清晰的復原流程讓 802.1X 在日常維運中更加實用。

終端相容性是最常见的挑战之一。并非所有設備都以相同方式支持 802.1X,有些設備甚至完全不支持。即便設備支持,韌體、作業系統、憑證存储和設定選項也可能不同。

這可能讓部署比预期更复雜。筆記型電腦可能很容易認證,而印表機、攝影機或工業終端可能需要特殊處理。電話可能支持 802.1X,但它為電脑提供的透传連接埠可能還需要額外交換器設定。

因此,在大規模強制執行之前,相容性測試是必不可少的。

802.1X 增強了安全性,但也增加了維運复雜度。網路團隊需要管理申请端設定、交換器設定、RADIUS 策略、憑證、VLAN、回退方法、記錄和疑難排解流程。如果這些要素記錄不清,日常支持會變得困難。

培训和流程設計很重要。管理員應理解認證流程如何工作,以及故障可能出現在哪里。帮助台團隊應了解基本症状和升級路徑。安全團隊也應理解如何利用認證記錄进行監控。

目标是讓 802.1X 成為穩定的維運控制手段,而不是只有少數專家才理解的安全功能。

802.1X 基於連接埠的網路存取控制,是一种在使用者或設備透過交換器連接埠或無線存取點取得網路存取之前进行身分認證的安全框架。它透過申请端、認證器和認證伺服器协同工作,通常配合 RADIUS 来验證身分并應用存取策略。

它的主要用途包括防止未授權網路接入、支持基於身分的策略、保護有線和無線網路、保護語音與設備網路,以及改善網路分段。它可以分配 VLAN、執行存取規則、支持基於憑證的認證,并在大型環境中提供集中化存取控制。

802.1X 适用于企業辦公室、園區、醫療設施、教育網路、工業現場、交通系統、公共設施和通信網路。只要结合资产清单、分阶段上線、監控、憑證管理和回退規劃进行谨慎部署,它就能成為安全、可控網路存取的重要基础。

802.1X 基於連接埠的網路存取控制,是一种在允許使用者或設備透過交換器連接埠或無線存取點进行正常網路存取之前,先进行身分認證的方法。

它可以帮助防止未授權設備加入內部網路。

802.1X 透過三個主要組成部分工作:申请端、認證器和認證伺服器。終端请求存取,交換器或接入點控制連接埠,認證伺服器透過 RADIUS 或類似系統验證身分。

如果認證成功,網路會按策略授予存取權限;如果認證失败,存取可能被阻断或受限。

802.1X 常用于企業區域網路、園區網路、安全 Wi-Fi 系統、辦公室、学校、醫院、工業現場、交通系統、資料中心和通信網路。

在許多使用者和設備透過共用或分布式網路接入點连接的環境中,它尤其有价值。