百科全書

百科全書

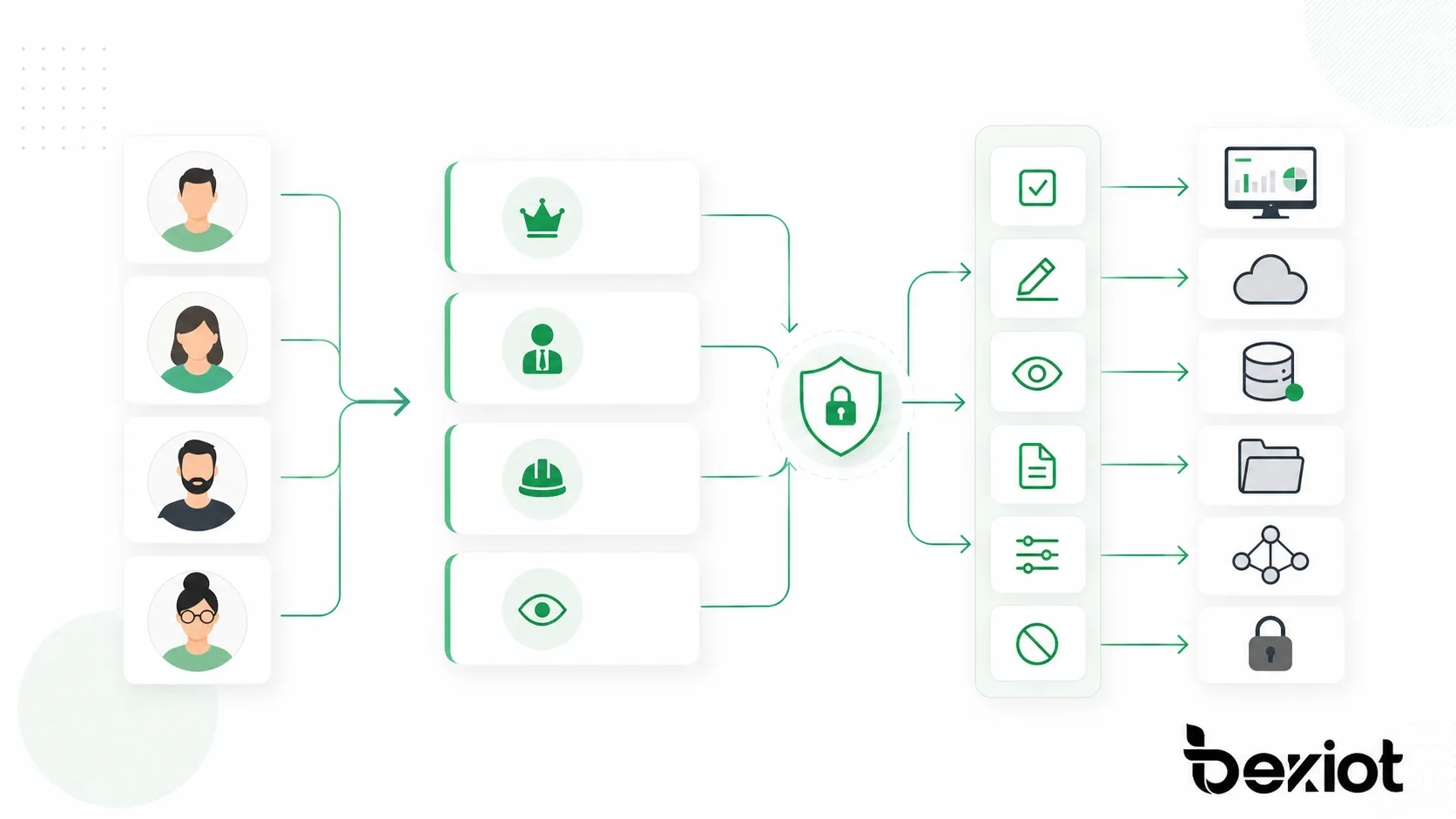

定義與核心含義 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,企業軟體與商務應用 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

定義與核心含義 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,定義與核心含義 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

為什麼 RBAC 很重要 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,為什麼 RBAC 很重要 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

RBAC 透過一個簡單問題協助組織管理存取:這個角色應該被允許做什麼?

使用者、角色與權限 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,使用者、角色與權限 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

存取請求與權限檢查 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,存取請求與權限檢查 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

RBAC 的有效性在於,它把存取決策轉換成可重複執行的規則,而不是一次性的人工判斷。

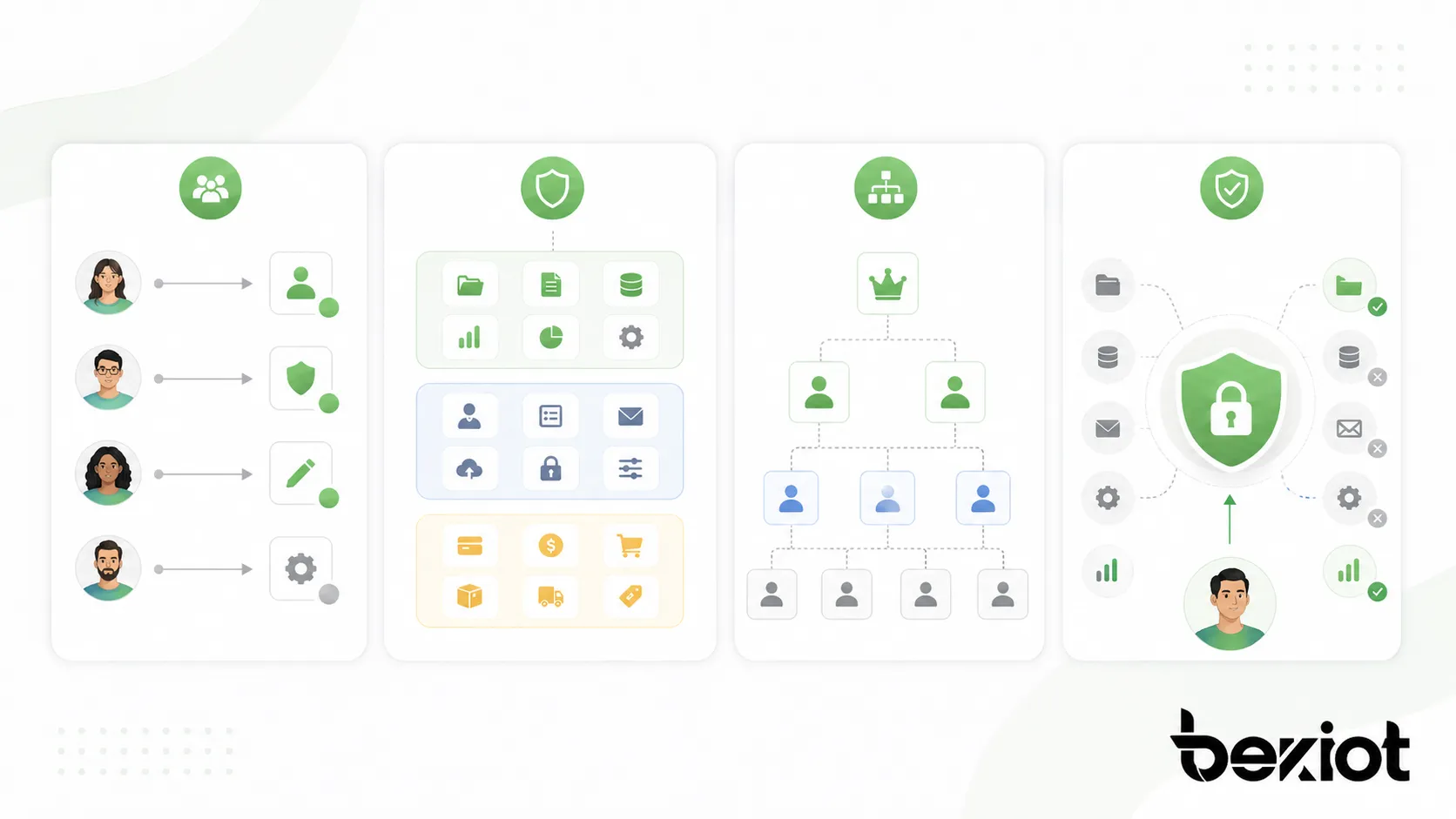

角色指派 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,角色指派 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

權限分組 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,權限分組 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

角色階層 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,角色階層 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

核心 RBAC 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,核心 RBAC 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

階層式 RBAC 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,階層式 RBAC 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

受限制 RBAC 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,受限制 RBAC 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

將存取限制在使用者真正需要的範圍 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,將存取限制在使用者真正需要的範圍 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

減少過度授權帳號 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,減少過度授權帳號 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

當角色被定期檢查,而且存取權限反映的是使用者現在需要的內容,而不是多年以前的需求時,RBAC 才最有價值。

更簡化的存取管理 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,更簡化的存取管理 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

提升安全與風險控制 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,提升安全與風險控制 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

更好的合規與稽核準備 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,更好的合規與稽核準備 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

使用者與角色的集中管理 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,使用者與角色的集中管理 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

稽核日誌與存取記錄 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,稽核日誌與存取記錄 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

與身分系統整合 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,與身分系統整合 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

企業軟體與商務應用 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,企業軟體與商務應用 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

雲端平台與 IT 管理 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,雲端平台與 IT 管理 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

網路、安全與設施系統 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,網路、安全與設施系統 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

醫療、教育與公共服務 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,醫療、教育與公共服務 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

調度、監控與控制角色 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,調度、監控與控制角色 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

降低操作錯誤 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,降低操作錯誤 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

根據真實工作流程定義角色 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,根據真實工作流程定義角色 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

避免角色爆炸 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,避免角色爆炸 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

規劃角色變更與離職處理 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,規劃角色變更與離職處理 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

RBAC 部署應該以人員會更換角色為前提,而不是假設每個人永遠停留在同一個角色。

定期檢查角色 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,定期檢查角色 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

監控高風險權限 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,監控高風險權限 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

保持文件清楚 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

在業務、IT、安全與營運環境中,保持文件清楚 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

過於寬泛的角色 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

在業務、IT、安全與營運環境中,過於寬泛的角色 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

太多例外 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

在業務、IT、安全與營運環境中,太多例外 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

與業務流程對齊不足 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

在業務、IT、安全與營運環境中,與業務流程對齊不足 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

定義與核心含義 是理解 RBAC 的重要部分。在實際系統中,使用者、角色 與 權限 不是分散管理的項目,而是共同決定誰可以進入系統、查看哪些資料、執行哪些操作,以及在什麼範圍內承擔責任。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

從管理角度來看,RBAC 會把零散的個人授權整理成以職責為中心的存取模型。當組織新增人員、調整職位、變更部門或停用帳號時,管理員可以透過調整角色來控制存取,不用逐項修改大量權限。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

在業務、IT、安全與營運環境中,applications 必須與真實工作流程結合。只有當角色符合實際工作內容,權限既不過寬也不過窄時,RBAC 才能同時提升效率、降低風險,並讓稽核與合規檢查更容易落實。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

簡單來說,RBAC 是一種透過角色管理權限的方法。每個角色都有明確的權限集合,使用者被分配到相應角色後,就會取得對應的存取能力。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。

這種方式比逐一為每個使用者設定權限更容易維護,也更適合人員多、系統多、職責經常變動的組織。 在企業軟體、雲端平台、網路管理、安防平台與通訊系統中,這種方式可以減少隨意授權,也能讓後續維護更有依據。

RBAC 的主要特性包括使用者與角色綁定、權限分組、角色階層、最小權限控制、集中管理、稽核日誌與定期存取檢查。 當組織規模擴大、人員流動增加或系統數量增多時,圍繞角色管理權限比圍繞個人逐項設定權限更穩定,也更容易長期治理。

這些特性可協助組織明確誰能查看、修改、核准、設定或管理系統中的不同功能。 對於涉及資料、設備、設定、核准與營運記錄的系統來說,角色設計越貼近實際職責,存取控制越容易保持安全與可稽核。

RBAC 常用於企業軟體、雲端平台、IT 系統、網路管理、安全平台、醫療系統、教育平台、金融系統、通訊工具和設施營運系統。 因此,RBAC 不只是單一權限功能,而是一套把崗位職責、系統操作與安全策略連接起來的管理方法。

當大量使用者需要依職責取得不同層級的存取時,RBAC 最有價值。 這種設計不會改變原有業務流程,而是把存取邊界表達得更清楚,使管理員、稽核人員與業務負責人都能理解權限為什麼被授予。